Kiểm soát truy cập dựa trên danh tính

[Bài viết này là một phân mục kỹ thuật nằm trong hệ thống nghiên cứu chuyên sâu về Digital Identity (Danh tính số), tập trung vào cơ chế vận hành của lớp chứng thực thuộc tính gắn liền với định danh gốc.]

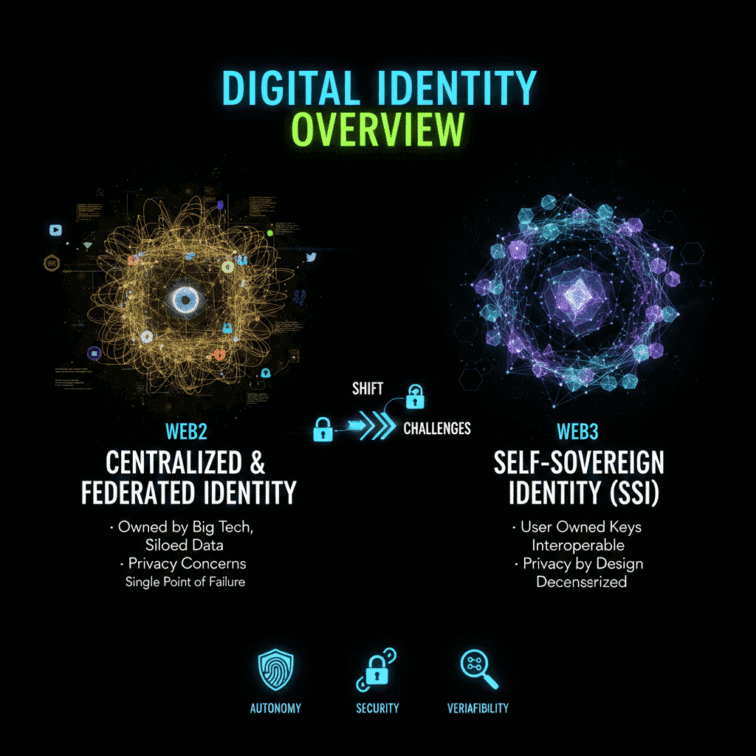

Nếu danh tính số trả lời câu hỏi “Bạn là ai?”, thì Identity-based Access Control (IBAC) trả lời câu hỏi quan trọng hơn: “Bạn được phép làm gì, ở đâu và trong điều kiện nào?”. Trong mọi hệ thống số, access control là nơi quyền lợi được cấp phát nhưng cũng là nơi rủi ro bị khai thác xuất hiện nhiều nhất.

Khác với mô hình Web2, nơi quyền truy cập gắn chặt với backend tập trung, các hệ thống danh tính hiện đại phải đối mặt với môi trường phi tập trung, nơi các Wallet, AI-agent và Smart contract cùng tham gia vào quá trình ra quyết định.

1. Bản chất kỹ thuật của Identity-based Access Control

Identity-based Access Control (IBAC) là mô hình trong đó quyền truy cập được quyết định dựa trên danh tính và các thuộc tính liên quan, thay vì phụ thuộc vào vị trí mạng hay thông tin đăng nhập đơn lẻ.

IBAC không phải là một kỹ thuật đơn lẻ mà là một tập hợp các cơ chế cho phép thực thi quyền hạn ở nhiều lớp: ứng dụng, middleware và trực tiếp trên hợp đồng thông minh. Điều này đảm bảo tính nhất quán của quyền hạn dù người dùng truy cập từ bất kỳ thiết bị hay nền tảng nào.

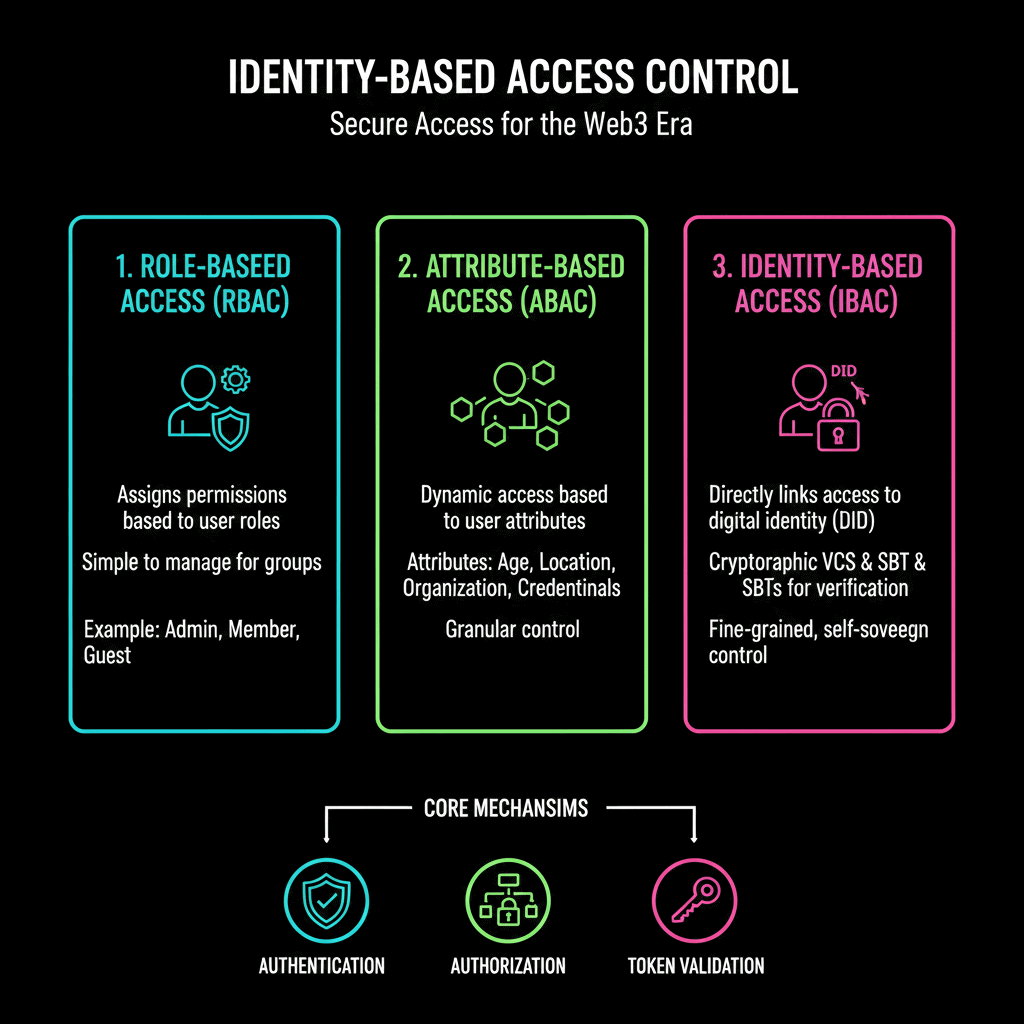

2. Ba mô hình cốt lõi: RBAC, ABAC và Identity-centric

Để xây dựng một hệ thống kiểm soát linh hoạt, kiến trúc thường kết hợp ba mô hình sau:

-

Role-Based Access Control (RBAC): Quyền truy cập được gán cho các “Vai trò” (Roles). Đây là mô hình đơn giản nhất, phù hợp cho các tổ chức có cấu trúc ổn định. Tuy nhiên, RBAC dễ dẫn đến tình trạng “bùng nổ vai trò” khi hệ thống trở nên phức tạp.

-

Attribute-Based Access Control (ABAC): Quyền được quyết định dựa trên các “Thuộc tính” (Attributes) của chủ thể, tài nguyên và ngữ cảnh. Ví dụ: “Chỉ người dùng có thuộc tính ‘trên 18 tuổi’ và truy cập từ ‘địa chỉ IP Việt Nam’ mới được phép thực hiện giao dịch này”.

-

Identity-centric Enforcement: Xem danh tính là trung tâm của mọi quyết định. Quyền hạn không cố định mà được tính toán động dựa trên lịch sử hành vi, điểm uy tín (Reputation) và các mối quan hệ trong Identity Graph.

3. Gia cố kỹ thuật: Policy Engine và Cơ chế Token-binding

Đây là phần nội dung then chốt để đảm bảo tính an toàn cho hệ thống:

-

Policy Engine (Bộ máy chính sách): Đây là “bộ não” của Access Control. Nó nhận đầu vào là các chứng chỉ danh tính và đối chiếu với tập hợp các quy tắc (Rules) để đưa ra quyết định “Cho phép” hoặc “Từ chối”. Trong Web3, Policy Engine có thể tồn tại dưới dạng một Smart Contract (on-chain) hoặc một dịch vụ xác thực phi tập trung (off-chain).

-

Token-binding (Liên kết Token): Khi quyền được cấp, hệ thống thường phát hành một Access Token. Một rủi ro lớn là Token này bị đánh cắp và tái sử dụng (Replay Attack). Để ngăn chặn, cơ chế Token-binding sẽ gắn chặt Token đó với “khóa mật mã” của Identity Wallet. Nghĩa là, kẻ tấn công dù có Token cũng không thể sử dụng nếu không sở hữu khóa riêng của người dùng.

4. Token Validation: Kỹ thuật xác thực cốt lõi

Quá trình xác thực Token phải diễn ra liên tục và nghiêm ngặt bao gồm các bước:

-

Kiểm tra chữ ký: Đảm bảo Token được phát hành bởi một bên đáng tin cậy (Issuer) và chưa bị chỉnh sửa.

-

Kiểm tra thời hạn (Expiry): Token phải ngắn hạn để giảm thiểu rủi ro nếu bị rò rỉ.

-

Kiểm tra Scope (Phạm vi): Đảm bảo Token chỉ được dùng cho đúng tài nguyên đã được cấp phép.

-

Kiểm tra Context (Ngữ cảnh): Xác minh các điều kiện môi trường như thời gian hoặc vị trí có hợp lệ hay không.

5. Access Control trong kỷ nguyên AI-agent

Với sự xuất hiện của các tác nhân tự trị, Access Control cần hỗ trợ cơ chế Delegation (Ủy quyền):

-

Ủy quyền tạm thời: Con người cấp quyền cho AI-agent thực hiện một số tác vụ trong một khoảng thời gian ngắn.

-

Hạn chế quyền hạn: AI-agent chỉ được truy cập vào những tài nguyên tối thiểu cần thiết để hoàn thành nhiệm vụ (Principle of Least Privilege).

-

Thu hồi khẩn cấp: Người dùng có thể ngay lập tức hủy bỏ mọi quyền hạn của AI-agent thông qua Identity Wallet nếu phát hiện hành vi bất thường.

6. Mối liên hệ trong hệ thống Digital Identity

Identity-based Access Control là điểm giao thoa của các bài viết trước đó trong Silo:

-

Nó sử dụng dữ liệu từ Reputation System (1.7) để điều chỉnh quyền hạn.

-

Nó được thực thi thông qua Identity Wallet (1.8).

-

Nó tuân thủ các quy tắc bảo mật từ Privacy-model (1.9) để quyết định mức độ hiển thị dữ liệu.

7. Kết luận

Identity-based Access Control là lớp quyết định quyền lực cuối cùng trong hệ thống danh tính số. Bằng cách kết hợp giữa các mô hình vai trò, thuộc tính và cơ chế xác thực Token chặt chẽ, hệ thống không chỉ đảm bảo tính an toàn mà còn mang lại sự linh hoạt cần thiết cho các hệ sinh thái đa tác nhân (người và AI).

Việc thiết kế một hệ thống Access Control “sống”, có khả năng thích ứng với ngữ cảnh, chính là nền tảng để xây dựng các xã hội phi tập trung an toàn và hiệu quả trong tương lai.

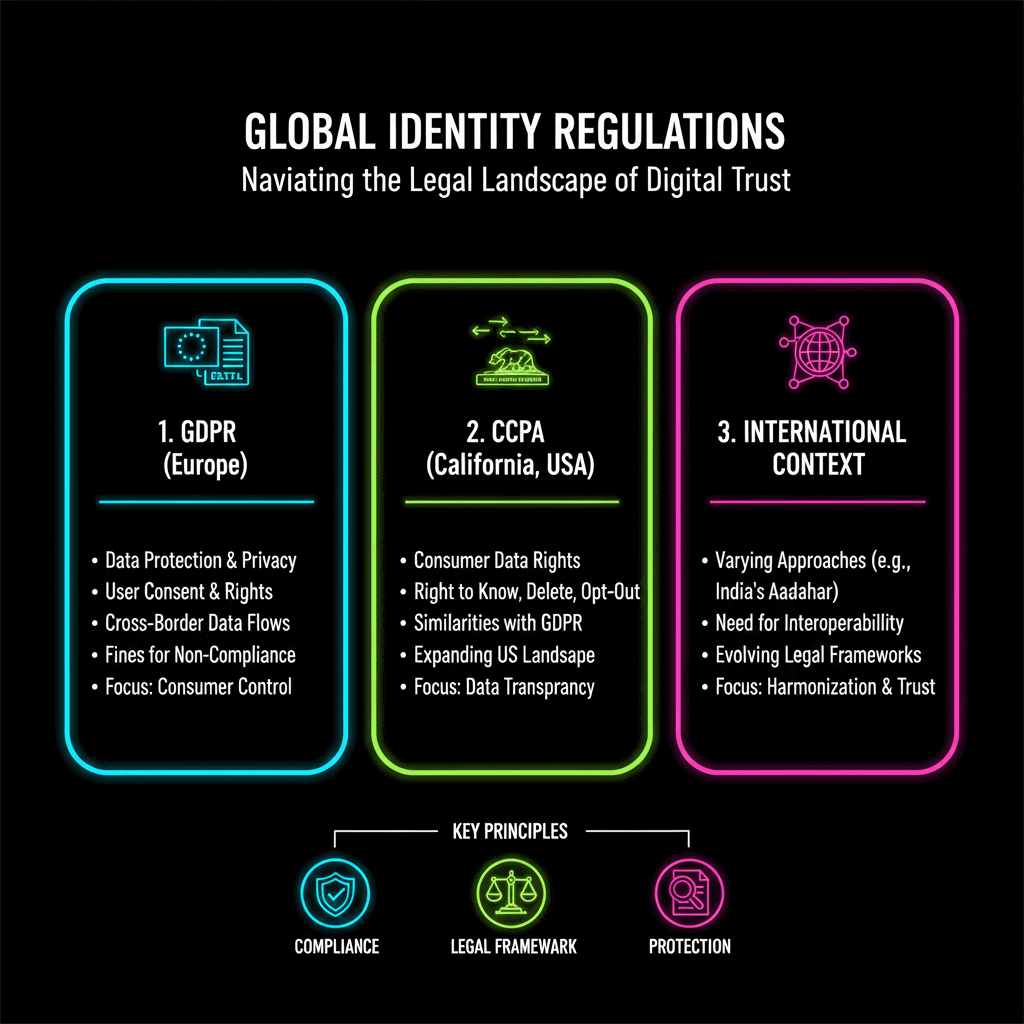

Xem tiếp bài viết: 1.11 – Global Identity Regulations

“Khuyến cáo: Nội dung chỉ để nghiên cứu-giáo dục, không phải tư vấn đầu tư và không bảo chứng cho bất kỳ hoạt động crypto nào. Người đọc tự chịu trách nhiệm.”

📩 Website: https://zro.vn

📧 Email: zroresearch@gmail.com

HỆ SINH THÁI SỐ:

Facebook: https://facebook.com/zroresearch

TT: https://www.tiktok.com/@zroresearch

Insta: https://instagram.com/zroresearch

YouTube: https://youtube.com/@zroresearch

X (Twitter): https://x.com/zroresearch

Telegram: https://t.me/zroresearch