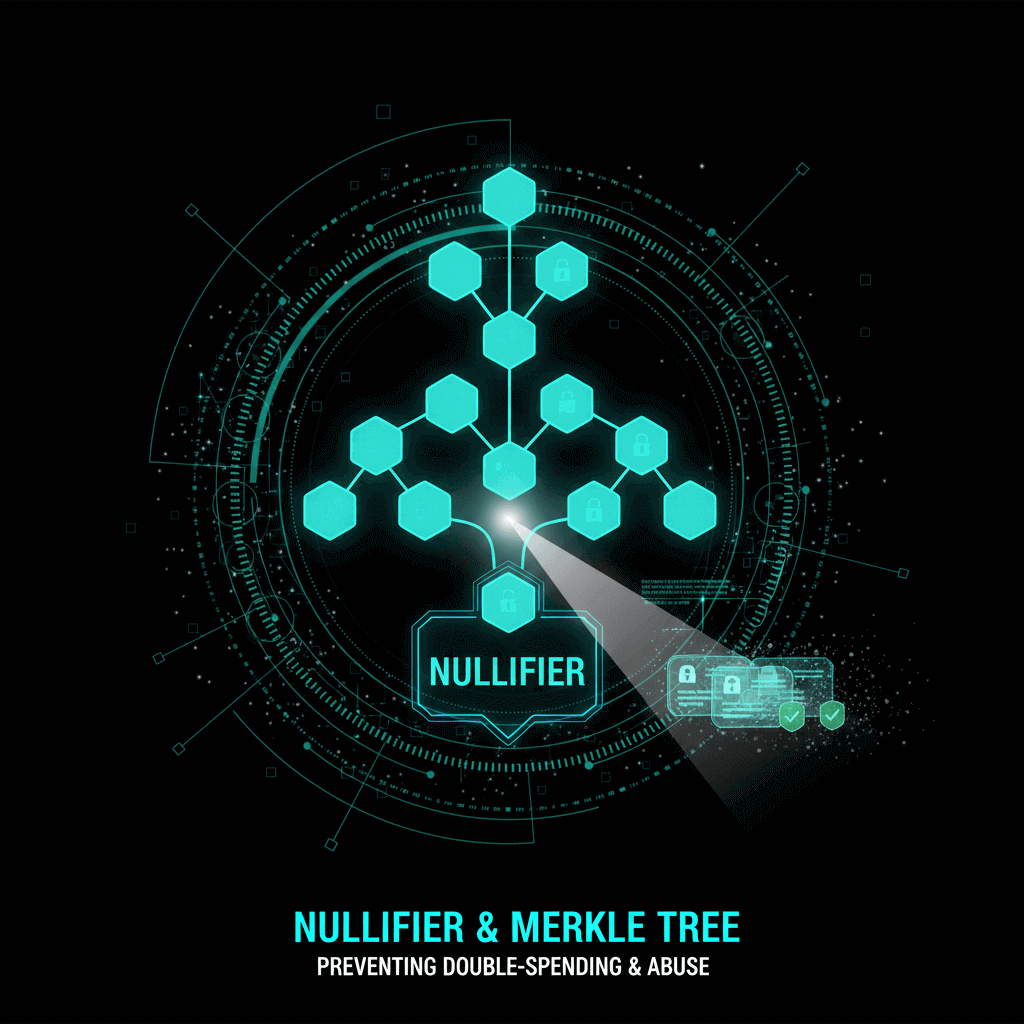

“Nullifier và Merkle Tree: Ngăn chặn double spending và abuse trong hệ thống Zero Knowledge Identity”

1. Vấn đề nền tảng: privacy đối đầu với chống lạm dụng

Các hệ thống danh tính dựa trên Zero Knowledge giải quyết hiệu quả bài toán ẩn danh và bảo vệ dữ liệu cá nhân. Tuy nhiên, chính khả năng che giấu danh tính này lại mở ra một thách thức cốt lõi: làm thế nào để ngăn một cá nhân sử dụng cùng một quyền nhiều lần mà hệ thống không biết họ là ai.

Trong bối cảnh danh tính số, lạm dụng không đến từ việc chi tiêu tài sản, mà từ việc tái sử dụng quyền logic. Một người có thể bỏ phiếu nhiều lần, claim phần thưởng lặp lại, vượt quota truy cập hoặc spam hệ thống bằng các proof hợp lệ nhưng không bị ràng buộc trạng thái. Nếu không có cơ chế kiểm soát, privacy trở thành một vector tấn công thay vì một thuộc tính bảo vệ.

Nullifier và Merkle Tree là hai khối xây dựng kỹ thuật được thiết kế để giải quyết mâu thuẫn này, cho phép ngăn chặn double spending mà không phá vỡ anonymity.

2. Double spending trong ngữ cảnh Identity khác gì tiền điện tử

Trong hệ thống tiền điện tử, double spending là hành vi chi tiêu cùng một đồng coin hai lần. Vấn đề gắn liền với balance, UTXO và trạng thái tài sản cụ thể. Ngược lại, trong hệ thống Zero Knowledge Identity, double spending mang ý nghĩa trừu tượng hơn. Đó là việc sử dụng lặp lại cùng một quyền, credential hoặc association.

Không tồn tại khái niệm số dư hay token đại diện trực tiếp cho quyền. Quyền trong identity mang tính logic và ngữ cảnh, đòi hỏi một cơ chế đánh dấu hành vi đã xảy ra mà không dựa trên tài sản. Đây chính là không gian mà nullifier được sinh ra để lấp đầy.

3. Nullifier là gì

Nullifier là một giá trị mật mã được sinh ra từ secret của người dùng kết hợp với một context cụ thể. Vai trò của nó là đánh dấu rằng một hành động đã được thực hiện, mà không tiết lộ ai là người thực hiện hành động đó.

Một nullifier hợp lệ phải mang tính deterministic trong cùng context, không thể đảo ngược để suy ra secret, và không tạo liên kết giữa các context khác nhau. Nó không đại diện cho danh tính, mà đại diện cho dấu vết sử dụng quyền.

4. Vì sao không dùng địa chỉ ví hoặc ID

Nếu hệ thống sử dụng địa chỉ ví, DID hoặc public key để chống lặp, verifier ngay lập tức biết ai đã hành động. Điều này phá vỡ anonymity, cho phép xây dựng social graph và đi ngược lại mục tiêu privacy by design.

Nullifier cho phép phát hiện trùng lặp hành vi mà không cần biết danh tính người thực hiện. Hệ thống chỉ biết rằng một quyền đã được dùng, chứ không biết ai đã dùng nó.

5. Context bound Nullifier là yếu tố sống còn

Nullifier luôn phải gắn chặt với context sử dụng. Context có thể là một cuộc bỏ phiếu, một chiến dịch, một epoch hoặc một hàm cụ thể trong smart contract. Nếu thiếu context, cùng một nullifier có thể bị tái sử dụng hoặc bị liên kết giữa các ngữ cảnh khác nhau, tạo nguy cơ deanonymization.

Việc ràng buộc context đảm bảo rằng nullifier chỉ có ý nghĩa trong phạm vi hành động cụ thể, và hoàn toàn vô dụng ở nơi khác.

6. Quy trình tổng quát: Proof kết hợp Nullifier

Một luồng vận hành chuẩn bắt đầu từ việc người dùng tạo zero knowledge proof. Proof này đồng thời chứng minh identity hoặc association hợp lệ và chứng minh rằng nullifier được tính toán đúng từ secret và context.

Verifier xác minh proof, kiểm tra nullifier chưa từng xuất hiện trước đó, sau đó ghi nhận nullifier và cho phép hành động. Trong toàn bộ quy trình, không có bước nào yêu cầu tiết lộ danh tính.

7. Merkle Tree trong hệ thống Zero Knowledge Identity

Merkle Tree là cấu trúc dữ liệu dựa trên hash cho phép chứng minh membership một cách hiệu quả. Trong hệ thống Zero Knowledge Identity, Merkle Tree thường được dùng để lưu trữ tập identity commitment, credential hoặc association hợp lệ.

Merkle Tree đại diện cho lớp dữ liệu tĩnh của hệ thống, trong khi nullifier đại diện cho lớp hành vi. Một bên trả lời câu hỏi ai được quyền, bên còn lại trả lời câu hỏi quyền đó đã được sử dụng hay chưa.

8. Vì sao Nullifier cần Merkle Tree

Nullifier chỉ có giá trị khi quyền được sử dụng là hợp lệ. Merkle Tree cho phép chứng minh rằng identity hoặc credential thực sự thuộc về một tập được công nhận, mà không tiết lộ vị trí cụ thể trong tập đó.

Sự kết hợp này tạo thành một cơ chế hoàn chỉnh: Merkle Tree xác nhận tính hợp lệ của quyền, còn nullifier đảm bảo quyền đó không bị lạm dụng.

9. Kiến trúc kết hợp Nullifier và Merkle Tree

9.1 Các thành phần chính

Một kiến trúc đầy đủ bao gồm identity secret, identity commitment, Merkle root đại diện cho tập hợp hợp lệ, nullifier, zero knowledge circuit và logic xác minh phía verifier.

9.2 Vai trò của zero knowledge circuit

Circuit phải đảm bảo commitment thuộc Merkle Tree, secret khớp với commitment, nullifier được tính đúng theo context và không rò rỉ secret. Đây là điểm có độ phức tạp kỹ thuật cao nhất và cũng là nơi dễ phát sinh lỗ hổng nhất nếu thiết kế sai.

10. Chống replay và abuse

10.1 Replay attack

Nếu không có nullifier, cùng một proof có thể được sử dụng lại nhiều lần mà verifier không có cách phân biệt. Khi nullifier được ghi nhận sau lần sử dụng đầu tiên, mọi replay đều bị phát hiện.

10.2 Sybil abuse

Nullifier không tự giải quyết bài toán Sybil, nhưng khi kết hợp với Zero Knowledge Identity, mỗi identity chỉ có một secret và chỉ sinh ra một nullifier cho mỗi context. Điều này làm giảm đáng kể khả năng lạm dụng hàng loạt.

11. Lưu trữ nullifier ở đâu

Nullifier có thể được lưu trữ on chain hoặc off chain. On chain mang lại tính minh bạch và khả năng audit cao nhưng chi phí lớn và tạo public state. Off chain hoặc mô hình hybrid linh hoạt hơn về chi phí nhưng đòi hỏi trust model và cơ chế đồng bộ chặt chẽ.

Việc lựa chọn phụ thuộc vào threat model, tần suất sử dụng và chi phí chấp nhận được của hệ thống.

12. Epoch based Nullifier

Một kỹ thuật phổ biến là giới hạn hiệu lực của nullifier trong một epoch nhất định. Khi epoch kết thúc, nullifier hết giá trị và hệ thống cho phép hành vi được lặp lại trong chu kỳ mới. Cách tiếp cận này phù hợp với voting theo kỳ, quota theo ngày hoặc cơ chế reputation decay, nhưng làm tăng độ phức tạp của logic hệ thống.

13. Cập nhật Merkle Tree và tính nhất quán trạng thái

Khi identity mới được thêm vào hoặc credential bị revoke, Merkle root thay đổi. Hệ thống cần đảm bảo proof luôn gắn với đúng phiên bản root mà verifier chấp nhận. Đây là vấn đề quản lý trạng thái phân tán, vượt ra ngoài phạm vi thuần cryptography.

14. Trade off về hiệu năng và khả năng mở rộng

Merkle Tree càng lớn thì đường dẫn chứng minh càng dài, circuit càng phức tạp và thời gian proving tăng. Đồng thời, số lượng nullifier tăng tuyến tính theo số hành động, tạo áp lực lên storage. Các kỹ thuật như batching, compression và epoch cleanup thường được dùng để cân bằng chi phí.

15. Use case kỹ thuật tiêu biểu

15.1 One person one action

Các cơ chế vote, claim hoặc access có thể được triển khai mà không cần lộ danh tính.

15.2 Rate limiting ẩn danh

Mỗi identity chỉ được thực hiện số hành động giới hạn trong một epoch, trong khi verifier không biết đó là ai.

15.3 AI agent behavior control

AI agent hành động dựa trên proof được ủy quyền từ danh tính con người, và nullifier ngăn AI spam hoặc vượt quota.

16. Nullifier và ZK Association Proofs

Khi kết hợp với ZK Association Proofs, hệ thống có thể vừa chứng minh người dùng thuộc một nhóm hợp lệ, vừa đảm bảo quyền nhóm đó chỉ được sử dụng một lần trong mỗi context. Đây là nền tảng cho governance ẩn danh và access control không lộ thành viên.

17. Security considerations

Thiết kế nullifier đòi hỏi hash function chống collision, context được xác định rõ ràng, tránh reuse cross context và circuit phải được audit độc lập. Sai sót ở lớp này gần như luôn dẫn đến exploit nghiêm trọng.

18. Xu hướng phát triển

Các hệ thống mới hướng tới programmable nullifier gắn với policy phức tạp, khả năng chống lạm dụng xuyên hệ thống và kết hợp AI để phân tích hành vi dựa trên pattern nullifier mà không deanonymize người dùng.

19. Kết luận

Nullifier và Merkle Tree là xương sống kỹ thuật giúp Zero Knowledge Identity vận hành trong thế giới thực. Merkle Tree xác định ai được quyền, còn nullifier xác định quyền đó đã được sử dụng hay chưa. Sự kết hợp này cho phép hệ thống giữ privacy mà không đánh đổi an toàn và công bằng, biến Zero Knowledge từ một ý tưởng đẹp thành một kiến trúc khả thi.

Khám phá toàn bộ cơ chế từ Nullifier, Private Reputation đến ZK Social Graph và Privacy-preserving Access Control để triển khai Web3 an toàn và ẩn danh tại:

[SILO 3 – ZK Identity]

Xem bài tiếp theo:

[3.7 – Private Reputation]

“Khuyến cáo: Nội dung chỉ để nghiên cứu-giáo dục, không phải tư vấn đầu tư và không bảo chứng cho bất kỳ hoạt động crypto nào. Người đọc tự chịu trách nhiệm.”

Hệ sinh thái – ZRO Research

🌐 Website: https://zro.vn

📧 Email: zroresearch@gmail.com

🐦 X (Twitter): https://x.com/zroresearch

💬 Telegram: https://t.me/zroresearch

🎵 TT: https://www.tiktok.com/@zroresearch

📘 Facebook: https://facebook.com/zroresearch

📸 Insta: https://instagram.com/zroresearch

▶️ YouTube: https://youtube.com/@zroresearch