1. Sybil Attack – mối đe dọa nền tảng của hệ thống mở

Trong các hệ thống phân tán mở như Web3, một giả định cơ bản thường được ngầm chấp nhận là mỗi danh tính đại diện cho một thực thể độc lập. Sybil attack xảy ra khi giả định này bị phá vỡ.

Một thực thể duy nhất kiểm soát nhiều danh tính, tạo ra ảo giác về số lượng người tham gia, từ đó thao túng quyết định, chiếm đoạt tài nguyên và phá vỡ cơ chế công bằng của hệ thống.

Điểm nguy hiểm của Sybil attack nằm ở chỗ nó không khai thác lỗi kỹ thuật hay bug trong code, mà khai thác lỗ hổng trong mô hình danh tính và niềm tin của hệ thống mở.

2. Định nghĩa Sybil Attack trong Web3

2.1 Khái niệm cốt lõi

Sybil attack là hình thức tấn công trong đó một cá nhân hoặc một nhóm nhỏ tạo ra hoặc kiểm soát số lượng lớn danh tính giả nhằm gây ảnh hưởng không tương xứng lên một hệ thống phân tán.

Trong ngữ cảnh Web3, danh tính có thể tồn tại dưới nhiều dạng như địa chỉ ví, tài khoản giao thức, node logic hoặc bất kỳ thực thể nào có quyền tham gia vào hệ thống.

2.2 Vì sao Web3 đặc biệt dễ bị Sybil attack?

Web3 có ba đặc điểm khiến Sybil attack trở nên đặc biệt hiệu quả: chi phí tạo danh tính gần như bằng không, không có cơ chế xác minh con người mặc định và ưu tiên permissionless access. Những yếu tố này giúp hệ thống mở rộng nhanh, nhưng đồng thời cũng mở cửa cho tấn công Sybil ở quy mô lớn.

3. Phân loại Sybil Attack trong Web3

3.1 Sybil attack kinh tế

Đây là dạng tấn công phổ biến nhất, nơi kẻ tấn công tạo nhiều danh tính để farm incentive, khai thác airdrop hoặc chiếm phần thưởng được phân phối đồng đều.

3.2 Sybil attack governance

Mục tiêu của dạng này là chiếm đa số biểu quyết, thao túng proposal và làm lệch các quyết định cộng đồng. Ngay cả khi voting không dựa trên token, Sybil attack vẫn có thể xảy ra nếu mỗi danh tính tương ứng với một phiếu bầu.

3.3 Sybil attack xã hội

Sybil attack xã hội tạo ra cảm giác về một cộng đồng lớn, thao túng niềm tin và gây ảnh hưởng dư luận. Do không gắn trực tiếp với hành động on-chain, dạng này đặc biệt khó phát hiện.

3.4 Sybil attack hạ tầng

Kẻ tấn công tạo nhiều node để chiếm băng thông, làm méo dữ liệu mạng hoặc gây bất ổn hệ thống. Dạng này thường xuất hiện trong mạng P2P và các layer truyền thông.

4. Chuỗi thực thi của một Sybil attack điển hình

4.1 Giai đoạn tạo danh tính

Kẻ tấn công sinh hàng loạt keypair, tự động hóa việc tạo tài khoản và phân tán IP hoặc thiết bị để tránh bị phát hiện.

4.2 Giai đoạn che giấu liên kết

Các giao dịch được tách nhỏ, thời gian tương tác được random hóa và hành vi người dùng được giả lập nhằm né tránh các kỹ thuật clustering detection.

4.3 Giai đoạn khai thác

Danh tính giả bắt đầu nhận reward, tham gia bỏ phiếu hoặc truy cập tài nguyên. Hiệu quả của cuộc tấn công tỷ lệ thuận với số lượng danh tính được kiểm soát.

5. Các yếu tố kỹ thuật làm Sybil attack hiệu quả

5.1 Chi phí tạo danh tính thấp

Khi chi phí tạo danh tính gần bằng không và lợi ích thu được lớn hơn chi phí, Sybil attack trở thành một chiến lược hợp lý về mặt kinh tế.

5.2 Thiếu ràng buộc với con người

Nếu hệ thống không phân biệt được con người, bot và agent tự động, mọi logic về fairness đều có thể bị phá vỡ.

5.3 Thiếu liên kết danh tính theo thời gian

Danh tính tồn tại độc lập, không có lịch sử đủ dài hoặc mối quan hệ đủ mạnh, khiến việc tạo mới hàng loạt trở nên dễ dàng.

6. Nguyên lý cốt lõi trong phòng chống Sybil Attack

Không tồn tại giải pháp Sybil-proof tuyệt đối. Mục tiêu thực tế của hệ thống là làm cho Sybil attack trở nên không kinh tế hoặc không khả thi ở quy mô lớn.

7. Các nhóm chiến lược chống Sybil phổ biến

7.1 Tăng chi phí tạo danh tính

Thông qua phí, stake hoặc lock tài nguyên, hệ thống có thể tăng độ bảo mật nhưng đồng thời làm giảm khả năng tiếp cận của người dùng mới.

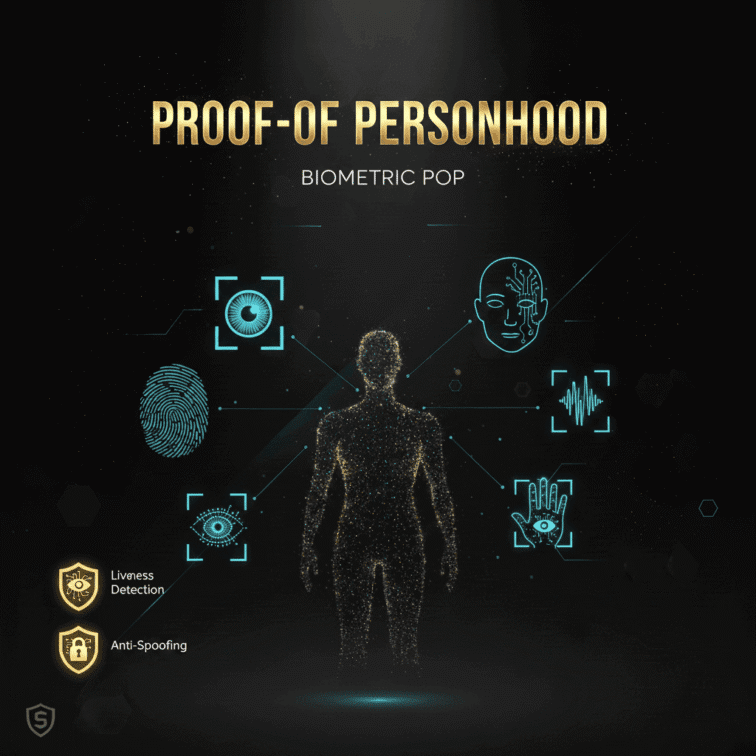

7.2 Ràng buộc với con người

Mỗi con người chỉ có một quota nhất định, không phụ thuộc vào số lượng tài khoản. Đây là nơi Proof-of-Personhood đóng vai trò nền tảng.

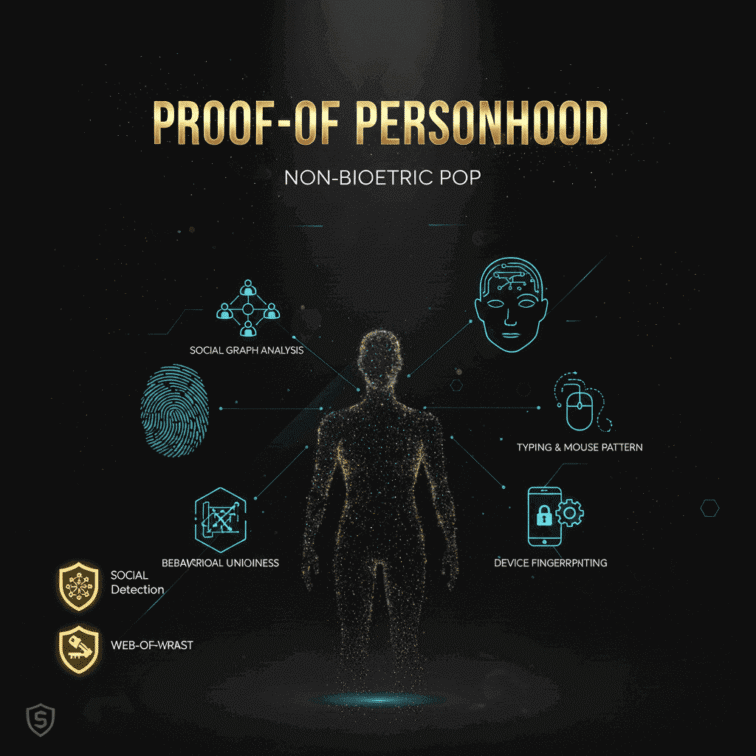

7.3 Dựa trên hành vi và thời gian

Phân tích pattern, theo dõi tính nhất quán và phát hiện tự động hóa giúp nhận diện Sybil theo thời gian, dù không ngăn chặn ngay từ đầu.

7.4 Social-based resistance

Dựa trên mối quan hệ chéo, xác nhận lẫn nhau và web-of-trust. Cách tiếp cận này hiệu quả trong cộng đồng nhỏ nhưng khó mở rộng toàn cầu.

8. Phòng chống Sybil ở cấp kiến trúc hệ thống

8.1 Tách identity khỏi account

Account đóng vai trò interface, trong khi identity nằm ở layer nền, giúp giảm lợi ích của việc spam account và kiểm soát logic ở tầng sâu hơn.

8.2 Multi-layer validation

Thay vì dựa vào một kiểm tra duy nhất, hệ thống sử dụng nhiều tín hiệu yếu và kết hợp chúng thành quyết định mạnh.

8.3 Progressive trust model

Người dùng mới có quyền hạn thấp, quyền tăng dần theo thời gian, khiến Sybil attack dài hạn trở nên tốn kém.

9. Sybil resistance và mối quan hệ với Reputation

Sybil resistance tập trung vào việc ngăn danh tính giả, trong khi reputation đánh giá hành vi theo thời gian. Hai khái niệm liên quan nhưng không trùng lặp, và reputation không nên được dùng làm lớp phòng thủ Sybil duy nhất.

10. Các mô hình phòng thủ Sybil phổ biến

Các mô hình thường gặp bao gồm quota-based model, time-weighted participation và hybrid economic kết hợp với xác minh con người, nhằm cân bằng giữa tính mở và an toàn.

11. Thách thức kỹ thuật trong chống Sybil

Hệ thống luôn phải đánh đổi giữa false positive và false negative, đối mặt với kẻ tấn công thích nghi nhanh và áp lực mở rộng ở quy mô toàn cầu.

12. Sybil Attack trong kỷ nguyên AI-agent

AI-agent khiến hành vi bot ngày càng giống người thật, tự động hóa rẻ và thông minh hơn. Điều này làm giảm hiệu quả của các phương pháp thuần hành vi và đòi hỏi phải kết hợp thêm yếu tố xác minh con người.

13. Hướng tiếp cận tương lai cho Sybil resistance

Sybil resistance đang dịch chuyển sang mô hình đa lớp, trở thành hạ tầng công cộng có thể tái sử dụng, tương tác và kết hợp với các kỹ thuật bảo vệ quyền riêng tư.

14. Checklist đánh giá khả năng chống Sybil của hệ thống

Một hệ thống cần được đánh giá dựa trên chi phí tạo danh tính, giới hạn mỗi người, kiểm soát theo thời gian, khả năng phân biệt người và agent, cũng như mức độ thích ứng với chiến lược tấn công mới.

15. Kết luận

Sybil attack không phải là lỗi hay sự cố, mà là hệ quả tự nhiên của hệ thống mở. Vì vậy, mục tiêu của Web3 không phải là loại bỏ hoàn toàn Sybil attack, mà là làm cho chúng trở nên không hiệu quả, không kinh tế và không đáng để thực hiện.

Proof-of-Personhood, reputation, ràng buộc kinh tế và phân tích hành vi chỉ thực sự phát huy hiệu quả khi được kết hợp đúng vai trò trong kiến trúc tổng thể.

[Nghiên cứu này là một phần của chuyên đề [Proof-of-Personhood (PoP) Silo 2] – tập trung vào các giải pháp xác minh con người duy nhất nhằm chống Sybil attacks và thiết lập lớp tin cậy (Trust Layer) phi tập trung cho Web3].

Xem tiếp bài: 2.3 – Biometric PoP

“Khuyến cáo: Nội dung chỉ để nghiên cứu-giáo dục, không phải tư vấn đầu tư và không bảo chứng cho bất kỳ hoạt động crypto nào. Người đọc tự chịu trách nhiệm.”

Hệ sinh thái – ZRO Research

🌐 Website: https://zro.vn

📧 Email: zroresearch@gmail.com

🐦 X (Twitter): https://x.com/zroresearch

💬 Telegram: https://t.me/zroresearch

🎵 TT: https://www.tiktok.com/@zroresearch

📘 Facebook: https://facebook.com/zroresearch

📸 Insta: https://instagram.com/zroresearch

▶️ YouTube: https://youtube.com/@zroresearch