“Device fingerprinting, trusted hardware và secure enclave trong xác minh danh tính”

1. Bối cảnh: Vì sao thiết bị trở thành một lớp xác minh?

Trong các hệ thống xác minh danh tính hiện đại, đặc biệt ở môi trường Web3, multi-wallet, AI-agent và hạ tầng không có điểm tin cậy trung tâm, việc chỉ dựa vào con người hoặc logic xác minh là chưa đủ.

Một thực tế kỹ thuật không thể bỏ qua là mọi tương tác số đều đi qua thiết bị. Vì vậy, thiết bị trở thành một lớp tín hiệu phụ trợ, một rào cản kỹ thuật bổ sung và là yếu tố làm tăng chi phí tấn công Sybil.

Device-based Uniqueness không nhằm định danh con người, mà nhằm giới hạn khả năng tạo nhiều thực thể giả mạo thông qua cùng một hạ tầng thiết bị.

2. Định nghĩa Device-based Uniqueness

Device-based Uniqueness là tập hợp các kỹ thuật sử dụng đặc tính phần cứng, cấu hình hệ thống và môi trường thực thi để ước lượng mức độ duy nhất của một thiết bị, từ đó hỗ trợ xác minh danh tính hoặc Proof-of-Personhood.

Quan trọng là cơ chế này không đồng nghĩa với theo dõi người dùng, không mặc định tạo fingerprint vĩnh viễn và không thay thế các lớp xác minh khác.

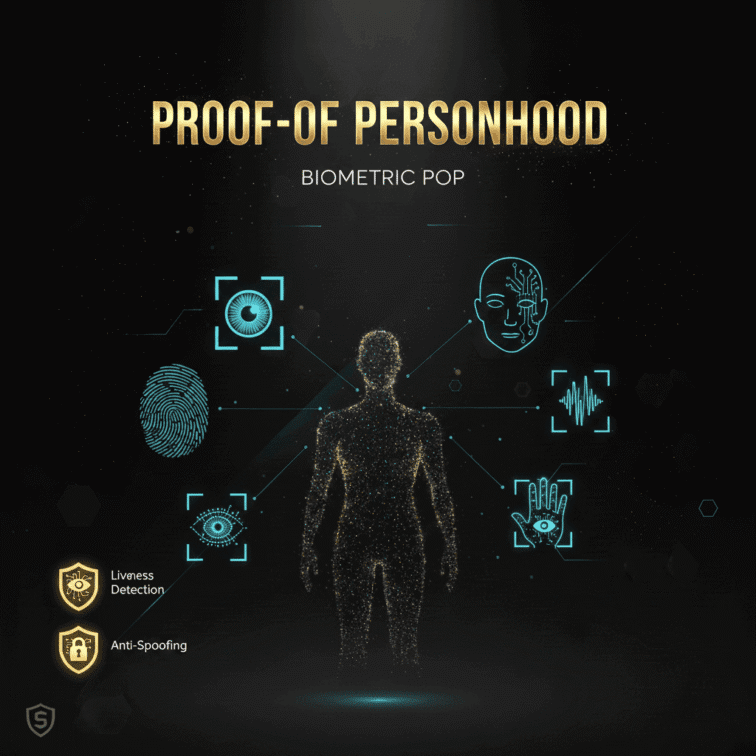

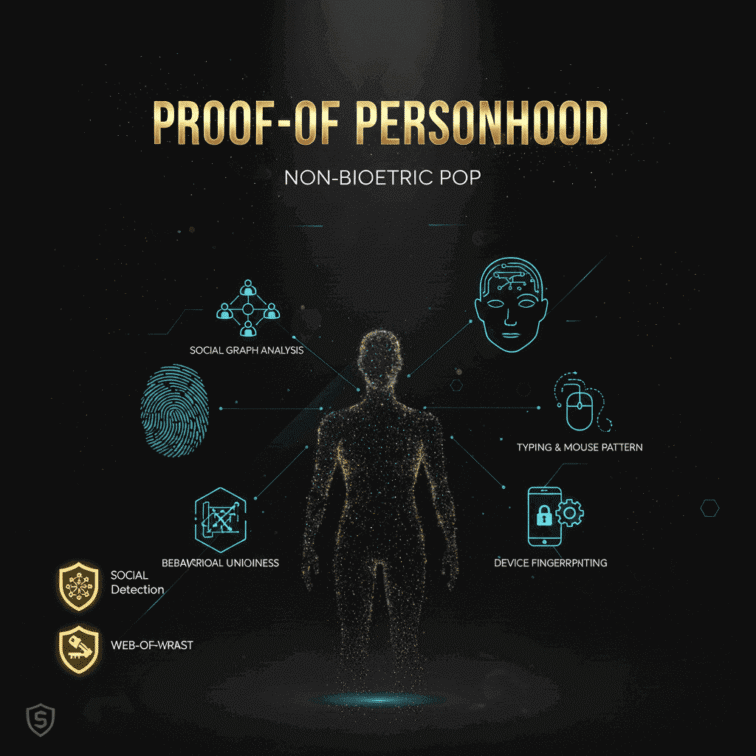

3. Vị trí của Device-based Uniqueness trong PoP Stack

Trong kiến trúc xác minh nhiều lớp, Device-based Uniqueness không đứng độc lập và cũng không là lớp quyết định cuối cùng. Nó thường đóng vai trò risk-scoring, anti-automation hoặc signal phụ trợ.

Thứ tự khái quát thường gặp là thiết bị, hành vi hoặc challenge, liveness hoặc PoP, sau đó mới đến reputation và trust.

4. Device Fingerprinting: khái niệm và giới hạn

4.1 Device fingerprinting là gì?

Device fingerprinting là kỹ thuật trích xuất một tập đặc tính từ thiết bị và kết hợp chúng thành một vector nhằm ước lượng mức độ khác biệt giữa các thiết bị.

Các đặc tính có thể đến từ môi trường runtime, trình duyệt, cấu hình phần cứng và hành vi timing.

4.2 Vấn đề cốt lõi của fingerprinting

Fingerprinting truyền thống gặp ba vấn đề lớn là xâm phạm quyền riêng tư, dễ bị làm giả hoặc reset và thiếu ổn định theo thời gian.

Do đó, fingerprinting không phù hợp làm định danh lâu dài mà chỉ có giá trị trong phiên ngắn hạn hoặc đánh giá rủi ro.

4.3 Fingerprinting hiện đại

Thay vì lưu fingerprint cố định, các hệ thống hiện đại hướng tới fingerprint tạm thời theo phiên, entropy cao và chỉ dùng để so sánh cục bộ, không tracking xuyên thời gian.

5. Trusted Hardware: lớp đảm bảo từ phần cứng

5.1 Khái niệm trusted hardware

Trusted hardware là phần cứng có khả năng bảo vệ khóa, cô lập thực thi và cung cấp bằng chứng về trạng thái thiết bị. Khi tồn tại, nó tạo ra mức đảm bảo cao hơn so với giải pháp chỉ dựa vào phần mềm.

5.2 Vai trò trong xác minh

Trusted hardware cho phép chứng minh rằng một proof hoặc chữ ký được tạo ra trong môi trường không bị can thiệp, từ đó hạn chế việc nhân bản automation và môi trường ảo.

5.3 Trade-off kỹ thuật

Lợi ích chính là độ tin cậy cao và khả năng chống giả mạo, đổi lại là sự phụ thuộc vào phần cứng và khó triển khai đại trà.

6. Secure Enclave và xác minh theo thiết bị

6.1 Secure Enclave là gì?

Secure Enclave là môi trường thực thi biệt lập, tách khỏi hệ điều hành chính, dùng để bảo vệ dữ liệu nhạy cảm và logic xác minh.

Trong PoP, secure enclave không lưu dữ liệu cá nhân mà chỉ xử lý proof và key material.

6.2 Vai trò trong Device-based Uniqueness

Secure enclave giúp đảm bảo rằng logic xác minh không dễ bị clone và mỗi proof gắn với môi trường phần cứng cụ thể.

6.3 Giới hạn cần lưu ý

Secure enclave không phải là niềm tin tuyệt đối. Một số triển khai có thể chịu side-channel attack và luôn cần kết hợp với các lớp xác minh khác.

7. So sánh các hướng tiếp cận Device-based

Fingerprinting có độ duy nhất trung bình và rủi ro privacy cao nếu lạm dụng. Trusted hardware và secure enclave có độ duy nhất cao hơn, khả năng clone thấp hơn nhưng phụ thuộc mạnh vào thiết bị và khả năng mở rộng thấp hơn.

8. Device-based Uniqueness trong chống Sybil

8.1 Tăng chi phí tấn công

Kẻ tấn công Sybil buộc phải sở hữu nhiều thiết bị thật, giả lập trusted environment hoặc phá vỡ secure enclave. Chi phí tấn công tăng theo cấp số nhân.

8.2 Không đủ nếu đứng một mình

Device-based signals không xác minh con người, không chống collusion và không thể thay thế PoP. Chúng chỉ có tác dụng giảm bề mặt tấn công.

9. Privacy by Design trong Device-based Uniqueness

Nguyên tắc bắt buộc là không lưu fingerprint vĩnh viễn, không dùng làm định danh người, không chia sẻ cross-context và không xây dựng profile dài hạn.

Fingerprint chỉ tồn tại trong phiên và kết quả chỉ ở dạng pass hoặc score.

10. Use-case kỹ thuật khái quát

Trong multi-wallet orchestration, device signal giúp phát hiện nhiều ví chạy song song trên cùng môi trường mà không cần biết danh tính người dùng.

Trong AI-agent mitigation, automation thường chạy trên hạ tầng ảo và device-based checks giúp lộ ra tính đồng nhất khi kết hợp với challenge-response.

11. Kết hợp với ZK và privacy-preserving proof

Device-based Uniqueness có thể tạo commitment và được chứng minh qua zero-knowledge mà không reveal đặc tính thiết bị, vừa chống Sybil vừa bảo vệ quyền riêng tư.

12. Giới hạn dài hạn

Thiết bị có thể bị chia sẻ, người dùng có nhiều thiết bị và phần cứng ngày càng chuẩn hóa. Vì vậy, Device-based Uniqueness không thể là nguồn chân lý duy nhất.

13. Xu hướng tương lai

Device signals sẽ được dùng như input đánh giá rủi ro thay vì quyết định. AI hỗ trợ phát hiện bất thường và hướng kết hợp hardware, ZK và PoP ngày càng rõ ràng.

14. Checklist kỹ thuật

Hệ thống cần kiểm tra việc sử dụng fingerprint tạm thời, tránh phụ thuộc một loại phần cứng, không lộ thông tin thiết bị, có replay protection và luôn kết hợp với lớp PoP khác.

15. Liên kết SILO

-

2.6 Liveness Detection

-

2.7 Challenge-Response Identity Test

-

2.9 Multi-layer PoP Architecture

-

6.x Wallet risk scoring và orchestration

16. Kết luận

Device-based Uniqueness không phải lời giải cho danh tính mà là một lớp rào cản kỹ thuật giúp tăng chi phí tấn công, giảm automation quy mô lớn và hỗ trợ đánh giá rủi ro theo phiên. Giá trị của nó chỉ xuất hiện khi được đặt đúng vị trí và kết hợp với các lớp PoP khác.

[Nghiên cứu này là một phần của chuyên đề [Proof-of-Personhood (PoP) Silo 2] – tập trung vào các giải pháp xác minh con người duy nhất nhằm chống Sybil attacks và thiết lập lớp tin cậy (Trust Layer) phi tập trung cho Web3].

Xem tiếp bài: 2.9 – Behavioral Biometrics

“Khuyến cáo: Nội dung chỉ để nghiên cứu-giáo dục, không phải tư vấn đầu tư và không bảo chứng cho bất kỳ hoạt động crypto nào. Người đọc tự chịu trách nhiệm.”

Hệ sinh thái – ZRO Research

🌐 Website: https://zro.vn

📧 Email: zroresearch@gmail.com

🐦 X (Twitter): https://x.com/zroresearch

💬 Telegram: https://t.me/zroresearch

🎵 TT: https://www.tiktok.com/@zroresearch

📘 Facebook: https://facebook.com/zroresearch

📸 Insta: https://instagram.com/zroresearch

▶️ YouTube: https://youtube.com/@zroresearch