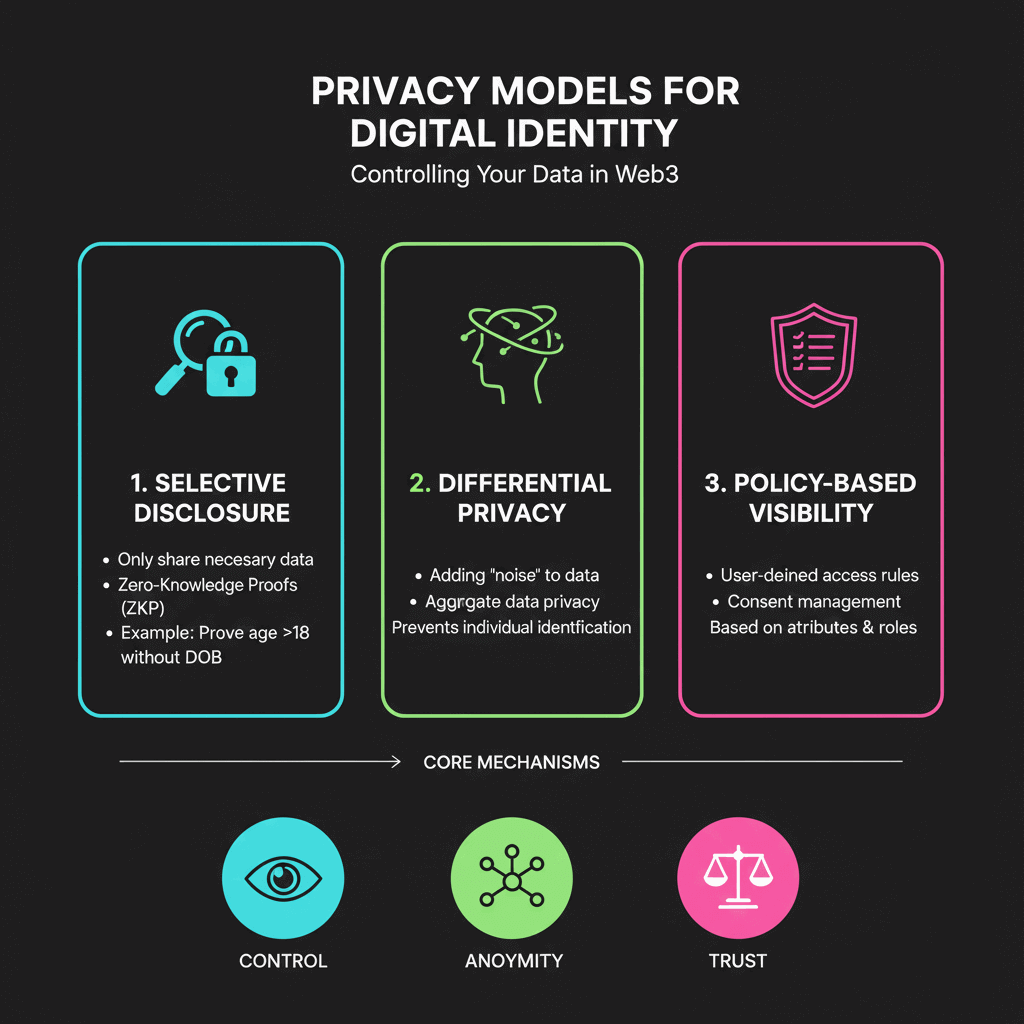

Differential Privacy, Selective Disclosure và Policy-based Visibility

[Bài viết này là một phân mục kỹ thuật nằm trong hệ thống nghiên cứu chuyên sâu về Digital Identity (Danh tính số), tập trung vào cơ chế vận hành của lớp chứng thực thuộc tính gắn liền với định danh gốc.]

Privacy (Quyền riêng tư) không chỉ đơn thuần là việc che giấu thông tin, mà là khả năng kiểm soát luồng dữ liệu danh tính: ai được xem, xem cái gì và trong hoàn cảnh nào. Trong các hệ thống danh tính số hiện đại, đặc biệt là Web3, Privacy không còn là một tính năng bổ sung mà trở thành yêu cầu thiết kế ngay từ lớp kiến trúc cốt lõi (Privacy by Design).

Việc xây dựng một mô hình bảo mật đúng đắn sẽ quyết định mức độ tự do và an toàn của người dùng trước các rủi ro về giám sát hoặc khai thác dữ liệu trái phép.

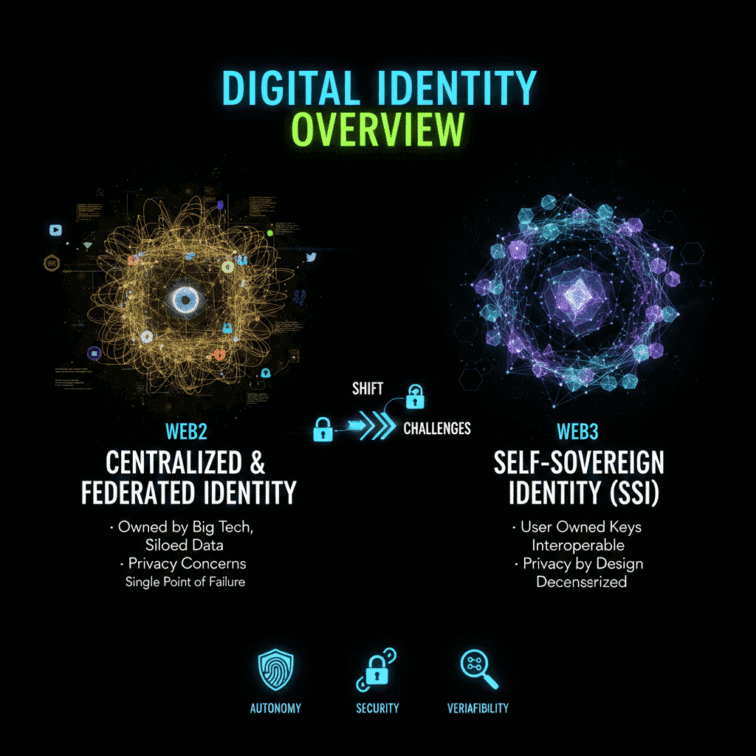

1. Sự dịch chuyển từ mô hình Web2 sang Web3

Trong mô hình tập trung của Web2, dữ liệu danh tính thường được lưu trữ toàn phần tại các máy chủ trung tâm. Người dùng gần như không có quyền kiểm soát cách dữ liệu được chia sẻ sau khi đã cung cấp.

Hệ thống danh tính Web3 thay đổi cuộc chơi bằng cách áp dụng ba nguyên tắc chính:

-

Thu thập tối thiểu (Minimal Disclosure): Chỉ lấy những gì thực sự cần thiết.

-

Hiển thị theo ngữ cảnh (Contextual Visibility): Dữ liệu chỉ xuất hiện khi có yêu cầu hợp lệ.

-

Thực thi bằng mật mã (Cryptographic Enforcement): Quyền riêng tư được bảo vệ bởi toán học, không phải bởi lời hứa của các điều khoản dịch vụ.

2. Selective Disclosure: Tiết lộ có chọn lọc

2.1 Bản chất kỹ thuật

Selective Disclosure cho phép người dùng chứng minh một thuộc tính mà không cần tiết lộ toàn bộ hồ sơ gốc. Ví dụ, bạn có thể chứng minh mình “trên 18 tuổi” mà không cần để lộ ngày sinh chính xác, hoặc chứng minh “là công dân của một quốc gia” mà không cần lộ số hộ chiếu.

2.2 Gia cố kỹ thuật: Proof Construction

Để thực hiện được điều này, hệ thống sử dụng các cơ chế tạo bằng chứng (Proof Construction). Thay vì gửi tệp tin chứa dữ liệu thô, Identity Wallet sẽ tạo ra một bản trình bày (Presentation) chỉ chứa các trường thông tin được yêu cầu. Bản trình bày này được ký mật mã để bên xác minh (Verifier) có thể tin tưởng vào tính toàn vẹn của dữ liệu mà không cần nhìn thấy dữ liệu gốc. Điều này giúp giảm thiểu tối đa “dấu chân dữ liệu” (Data footprint) của người dùng trên mạng lưới.

3. Policy-based Visibility: Hiển thị dựa trên chính sách

Mô hình này không coi Privacy là một trạng thái “ẩn/hiện” nhị phân, mà là một hệ thống phân tầng truy cập. Mỗi mẩu dữ liệu danh tính sẽ được gắn với một chính sách (Policy) cụ thể.

Các thành phần cấu thành chính sách bao gồm:

-

Subject: Thực thể nào đang yêu cầu dữ liệu (người dùng, tổ chức hay AI-agent).

-

Context: Yêu cầu này diễn ra trong hoàn cảnh nào (ví dụ: chỉ trong giờ làm việc hoặc chỉ khi thực hiện giao dịch trên 1.000 USD).

-

Scope: Phạm vi dữ liệu được phép truy cập.

Chính sách này thường được thực thi trực tiếp tại Identity Wallet hoặc thông qua các Smart Contract, đảm bảo rằng không một thực thể nào có thể vượt cấp truy cập nếu không thỏa mãn các điều kiện đã thiết lập.

4. Differential Privacy: Bảo mật ở mức thống kê

Nếu Selective Disclosure bảo vệ cá nhân, thì Differential Privacy bảo vệ tập thể khi thực hiện phân tích dữ liệu lớn.

Cơ chế này hoạt động bằng cách thêm “nhiễu” (noise) có kiểm soát vào tập dữ liệu. Kết quả thu được vẫn đảm bảo độ chính xác về mặt thống kê nhưng không thể dùng để suy ngược lại thông tin của bất kỳ cá nhân cụ thể nào trong tập dữ liệu đó. Đây là mô hình lý tưởng để các dự án như Worldcoin (WLD) phân tích hành vi người dùng trên quy mô lớn mà vẫn giữ được sự riêng tư cho từng định danh riêng lẻ.

5. Rào cản kỹ thuật và Tấn công suy luận (Inference Attacks)

Một hệ thống dù có Selective Disclosure tốt đến đâu vẫn có thể đối mặt với rủi ro Linkability (Khả năng liên kết dữ liệu). Đây là phần cần gia cố độ dày logic:

Tấn công suy luận (Inference Attack): Ngay cả khi dữ liệu nhạy cảm đã bị ẩn đi, kẻ tấn công vẫn có thể kết hợp các mẩu tin khai thác được từ Metadata, thời gian giao dịch và các tương tác on-chain để đoán định danh tính thực của người dùng.

-

Ví dụ: Nếu một ví thường xuyên thực hiện các giao dịch đặc thù vào một khung giờ cố định tại một khu vực địa lý nhất định, danh tính thực có thể bị lộ mà không cần bất kỳ chứng chỉ KYC nào.

Để chống lại điều này, kiến trúc danh tính Web3 phải sử dụng các kỹ thuật như tách biệt DID theo ngữ cảnh (Context-specific DIDs) và giới hạn việc tái sử dụng các định danh trên nhiều ứng dụng khác nhau.

6. Tam giác đánh đổi: Privacy – Usability – Scalability

Trong thiết kế hệ thống, chúng ta luôn phải đối mặt với sự đánh đổi:

-

Privacy cao: Thường dẫn đến trải nghiệm người dùng (UX) phức tạp hơn vì cần nhiều bước tạo bằng chứng mật mã.

-

Scalability (Khả năng mở rộng): Các mô hình bảo mật phức tạp như Zero-Knowledge Proof (sẽ phân tích sâu ở Silo 3) tiêu tốn nhiều tài nguyên tính toán hơn.

Hệ thống danh tính số hiệu quả không phải là hệ thống bảo mật nhất, mà là hệ thống chọn được điểm cân bằng phù hợp nhất với mục tiêu của nó.

7. Kết luận

Privacy-model là trụ cột bắt buộc để xây dựng niềm tin trong kỷ nguyên số. Bằng cách kết hợp giữa Selective Disclosure cho việc trình xuất dữ liệu, Policy-based Visibility cho việc kiểm soát truy cập và Differential Privacy cho việc phân tích tổng hợp, chúng ta tạo ra một lớp bảo vệ đa tầng cho danh tính con người.

Việc hiểu rõ các mô hình này là bước chuẩn bị cần thiết trước khi tiếp cận các công nghệ nâng cao như Zero-Knowledge Identity, nơi quyền riêng tư được đẩy lên mức độ tuyệt đối bằng toán học mật mã.

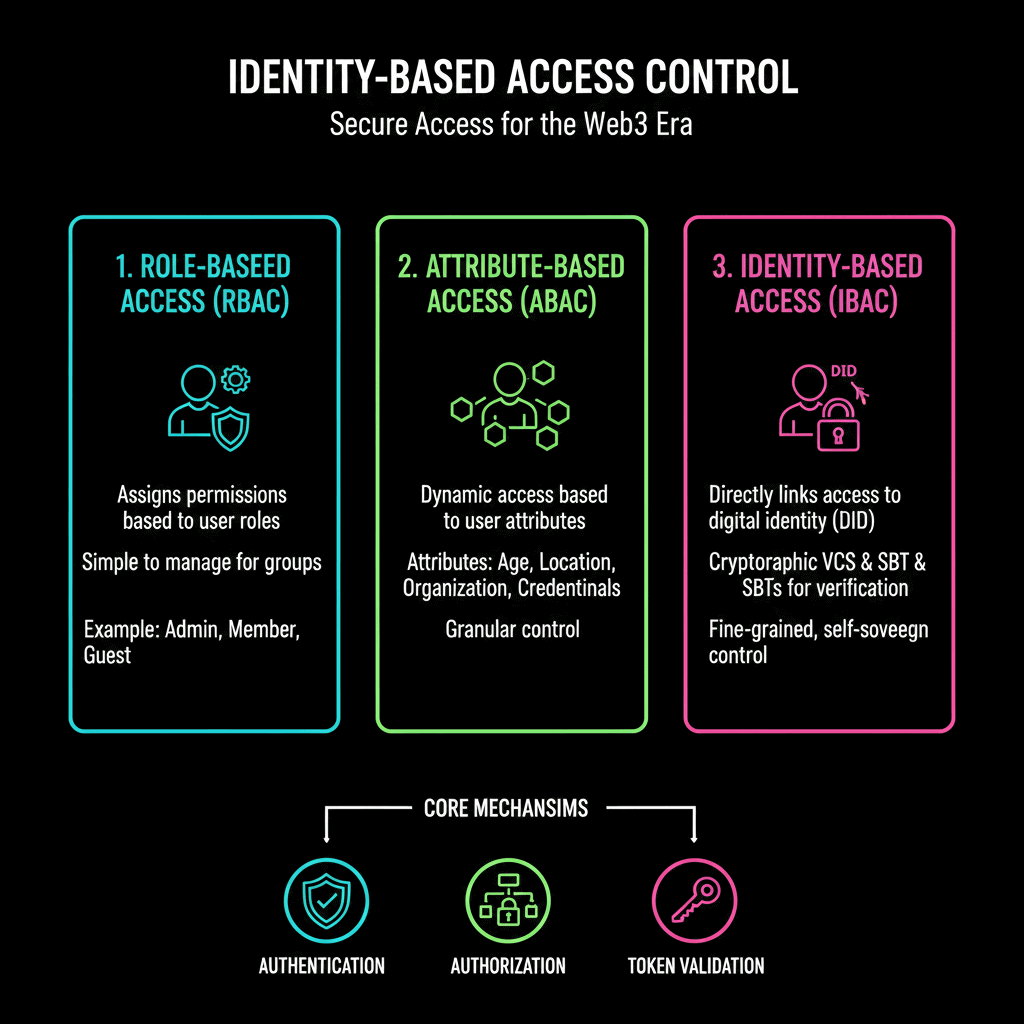

Xem bài tiếp theo: 1.10 – Identity-based Access Control

“Khuyến cáo: Nội dung chỉ để nghiên cứu-giáo dục, không phải tư vấn đầu tư và không bảo chứng cho bất kỳ hoạt động crypto nào. Người đọc tự chịu trách nhiệm.”

📩 Website: https://zro.vn

📧 Email: zroresearch@gmail.com

HỆ SINH THÁI SỐ:

Facebook: https://facebook.com/zroresearch

TT: https://www.tiktok.com/@zroresearch

Insta: https://instagram.com/zroresearch

YouTube: https://youtube.com/@zroresearch

X (Twitter): https://x.com/zroresearch

Telegram: https://t.me/zroresearch