Bảo Mật & Quản Lý Rủi Ro Trong Lending Protocol

Trong hệ sinh thái Lending DeFi, bảo mật và quản trị rủi ro luôn là yếu tố sống còn quyết định sự ổn định của toàn bộ giao thức. Các cuộc tấn công DeFi trong quá khứ cho thấy bất kỳ điểm yếu nào — từ bot liquidation, oracle, flash-loan đến lỗi logic smart contract — đều có thể dẫn đến thiệt hại hàng chục đến hàng trăm triệu USD. [DeFi Lending Research Center]

SILO 2 tập trung vào toàn bộ lớp Security Layer và Risk Layer của một giao thức Lending, xoay quanh các yếu tố: cơ chế bot, khả năng chống thao túng, smart contract risk, quy trình kiểm toán và phân tích các vụ hack lớn. Mỗi bài trong silo đều giải thích một thành phần quan trọng cấu thành mức độ an toàn của một giao thức Lending.

Liquidation Bots & Các Rủi Ro Liên Quan

Liquidation bots đóng vai trò vận hành cơ chế thanh lý tự động trong Lending Protocol. Tuy nhiên, cạnh tranh MEV, front-running, ưu tiên gas và các dạng thao túng có thể tạo ra rủi ro cho cả giao thức và người dùng.

(Chi tiết tại bài: 2.1 – Liquidation Bots là gì? Cách hoạt động & rủi ro)

Bot Protection Trong Lending

Với sự phát triển mạnh của MEV bots, nhiều giao thức Lending phải áp dụng cơ chế bot protection nhằm giảm việc tranh gas, spam tx, sandwich liquidation và các hình thức thao túng khác có thể gây rối loạn thị trường.

(Chi tiết tại bài: 2.2 – Bot Protection trong Lending: Giải pháp giảm thao túng)

Flash-loan Attack: Cơ Chế & Những Vụ Tấn Công Nổi Bật

Flash-loan cho phép vay khối lượng lớn vốn không cần thế chấp. Dù đây là công cụ hữu ích, nó cũng bị hacker sử dụng để khai thác lỗ hổng oracle, manipulate giá hoặc gây ra tình huống thanh lý bất lợi. Lịch sử đã ghi nhận nhiều vụ tấn công lớn gây thiệt hại nghiêm trọng.

(Chi tiết tại bài: 2.3 – Flash-loan Attack: Cơ chế & phân tích các vụ tấn công lớn)

Phòng Chống Flash-loan Attack Trong Lending

Để hạn chế flash-loan attack, các giao thức sử dụng nhiều biện pháp ở mức thiết kế smart contract, cơ chế định giá, giới hạn hành vi và tách biệt pool rủi ro. Từng biện pháp đóng vai trò khác nhau trong việc giảm thiểu khả năng bị khai thác.

(Chi tiết tại bài: 2.4 – Cách phòng chống flash-loan attack trong Lending)

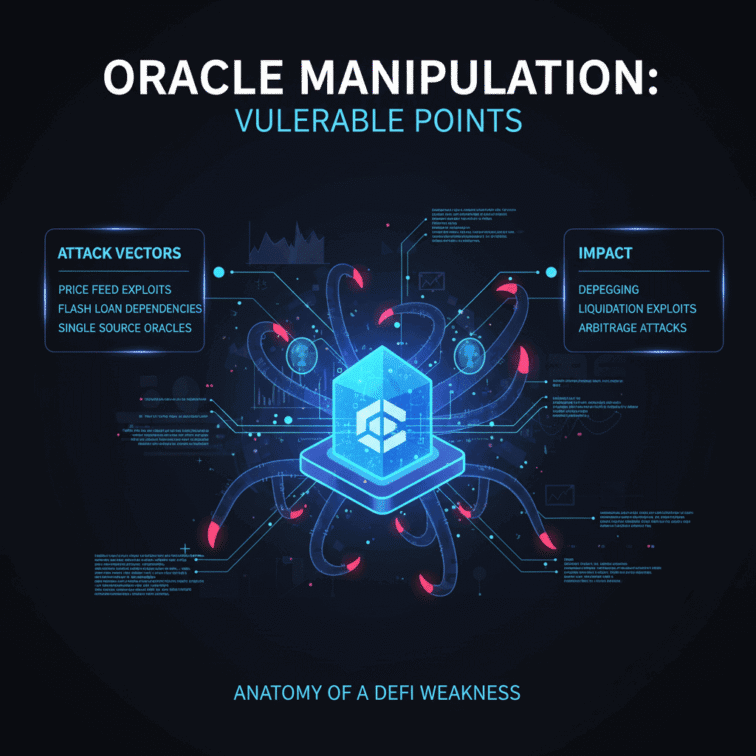

Oracle Manipulation: Điểm Yếu Dễ Bị Tấn Công

Hầu hết vụ hack lớn trong Lending đều liên quan đến việc thao túng giá oracle — thông qua pool thanh khoản nhỏ, giao dịch lớn bất thường, hoặc sử dụng flash-loan để phá vỡ giá trong thời gian ngắn. Oracle là điểm trọng yếu mà hacker nhắm đến.

(Chi tiết tại bài: 2.5 – Oracle Manipulation: Những điểm dễ bị tấn công)

Thiết Kế Oracle Chống Thao Túng Giá

Các giao thức Lending cần cơ chế oracle có khả năng chống thao túng như sử dụng giá trung bình theo thời gian, kết hợp nhiều nguồn giá hoặc áp dụng module kiểm soát dữ liệu bất thường. Đây là lớp bảo vệ quan trọng để đảm bảo tính chính xác của dữ liệu giá.

(Chi tiết tại bài: 2.6 – Cách thiết kế Oracle chống thao túng giá)

Smart Contract Risk: Rủi Ro Tiềm Ẩn Trong Lending

Lending Protocol phụ thuộc hoàn toàn vào logic trong smart contract. Chỉ cần một lỗi nhỏ như overflow, logic sai điều kiện, phân chia sai trạng thái hoặc lỗi hệ thống interest rate cũng có thể tạo thành rủi ro nghiêm trọng.

(Chi tiết tại bài: 2.7 – Smart Contract Risk trong Lending)

Biện Pháp Giảm Rủi Ro Smart Contract (Mitigation)

Các phương pháp giảm thiểu rủi ro tập trung vào tối ưu mã nguồn, kiểm tra logic, cơ chế upgrade an toàn, quản trị permission, internal risk module và chiến lược tách rủi ro theo pool. Từng phần của mitigation góp phần giảm xác suất xảy ra sự cố.

(Chi tiết tại bài: 2.8 – Phương pháp giảm rủi ro smart contract (mitigation))

Quy Trình Kiểm Toán Cho Lending Protocol

Kiểm toán là bước bắt buộc trong việc đảm bảo giao thức Lending vận hành an toàn. Quy trình này bao gồm phân tích mô hình kinh tế, kiểm tra smart contract, mô phỏng tấn công, rà soát oracle và đánh giá logic liquidation.

(Chi tiết tại bài: 2.9 – Quy trình kiểm toán cho Lending Protocol)

Case Study: Những Vụ Hack Lending Nổi Bật & Bài Học

Nhiều vụ tấn công nổi tiếng từ năm 2020 đến nay đã để lại các bài học quan trọng về thiết kế oracle, cấu trúc liquidation, modular risk, phân bổ thanh khoản và cách hacker lợi dụng các điểm yếu của giao thức. Mỗi case study là một ví dụ thực tiễn của cơ chế tấn công trong DeFi.

(Chi tiết tại bài: 2.10 – Case Study: Các vụ hack Lending nổi tiếng & bài học)

Tổng Kết Silo 2 – Lớp Bảo Mật Quan Trọng Nhất Trong Lending

SILO 2 là tầng quan trọng giúp hiểu cách một giao thức Lending tự bảo vệ trước rủi ro thực tế. Toàn bộ bài viết trong silo này tập trung vào:

-

Bot & MEV

-

Flash-loan

-

Oracle

-

Smart contract

-

Auditing

-

Case study

Toàn bộ kiến thức này tạo thành nền móng cho việc đánh giá một giao thức Lending có an toàn hay không.

“Khuyến cáo: Nội dung chỉ để nghiên cứu-giáo dục, không phải tư vấn đầu tư và không bảo chứng cho bất kỳ hoạt động crypto nào. Người đọc tự chịu trách nhiệm.”

📩 Website: https://zro.vn

✈️ Telegram: @zroresearch

📧 Email: zroresearch@gmail.com

HỆ SINH THÁI SỐ ZRO.VN:

Facebook: https://facebook.com/zroresearch

TT: https://www.tiktok.com/@zroresearch

Insta: https://instagram.com/zroresearch

YouTube: https://youtube.com/@zroresearch

X (Twitter): https://x.com/zroresearch

Telegram: https://t.me/zroresearch